🤖 Od kodu Pythona do klucza francuskiego: Jak cyberprzestępczość w 2026 roku zyskała „sztuczną inteligencję” i straciła skrupuły Jeśli myśleliście, że największym problemem związanym ze sztuczną inteligencją są studenci piszący nią prace zaliczeniowe albo generatory grafik tworzące ludzi z dwunastoma palcami, mamy dla Was garść nowości. Rok 2026 przyniósł nam …

Zobacz więcej »Cyfrowy survival 2026: Jak nie zostać obiadem dla hakerów i dlaczego Twoja opona może Cię śledzić?

Witajcie w roku 2026! Mamy latające samochody (no, prawie), kawę robi nam robot, a sztuczna inteligencja zmienia cyberbezpieczeństwo szybciej, niż zdążysz wpisać błędne hasło do Wi-Fi. Niestety, AI pomaga nie tylko tym dobrym – hakerzy też mają teraz cyfrowe supermoce. Zanim odbierzesz telefon… Siedzisz sobie spokojnie, a tu nagle dzwoni …

Zobacz więcej »Czy Twój odkurzacz Cię podsłuchuje? Przegląd cyfrowych absurdów 2026

Cyber-Przygody, czyli jak nie dać się zwariować w sieci w 2025 roku Zapiąć pasy, bo w cyfrowym świecie dzieje się więcej niż w brazylijskiej telenoweli! Jeśli myśleliście, że największym zagrożeniem jest zapomniane hasło do Facebooka, to mamy dla Was garść nowinek, które sprawią, że spojrzycie na swój router z lekkim …

Zobacz więcej »Cyber-groch z kapustą: Od piątek w e-dzienniku po Bitcoina za paczkę czipsów!

Wielki Miks Cyber-Grozy i Technologicznych Śmieszków 💻🚀 Zacznijmy od podstaw: jeśli myśleliście, że Wasze oceny z biologii są bezpieczne, to mamy złe wieści. Ostatnio Polskę zalała fala włamań do e-dzienników, co udowodniło, że uczniowie (lub ich „pomocnicy”) potrafią być bardziej zdeterminowani niż hakerzy z filmów akcji. Jedynym plusem jest to, …

Zobacz więcej »Złodzieje z Gameboyami i hakerzy za 15 tys. dolarów – czy Twój bank jest bezpieczny?

🛡️ Cyfrowy Survival, czyli jak nie zostać „shackowanym” z uśmiechem na ustach! Cześć, internetowi podróżnicy! Polska stała się ostatnio ulubionym placem zabaw dla hakerów – i to nie tych miłych z filmów, którzy piją Mate w piwnicy. Liczba cyberincydentów w naszym kraju wzrosła aż o 60%, co czyni nas prawdziwymi …

Zobacz więcej »Złośliwa AI, dziurawe ramki i Rosjanie w furii. Witaj w świecie cyberbezpieczeństwa!

Złośliwa sztuczna inteligencja, dziurawe ramki i Rosjanie w furii. Witaj w świecie cyberbezpieczeństwa (na wesoło)! Czy zdążyliście już się przestraszyć? Świat IT ostatnio serwuje nam takie hity, że nawet scenarzyści science fiction mają problem z nadążaniem. Od tajnych akcji szpiegowskich, przez dziury w sprzęcie domowym, po naiwność, która kosztuje miliony. …

Zobacz więcej »Stop, Haker! Złapaliśmy 0-Day, ale Meta wciąż ma Twoją kasę

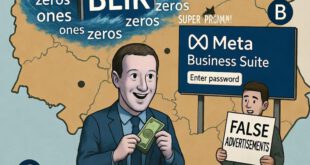

Polska: Front cyfrowej wojny, czyli jak Rosja testuje BLIKa Zacznijmy od dużej, niestety smutnej wiadomości: Polska to ponoć największa ofiara wojny hybrydowej. Wicepremier Krzysztof Gawkowski potwierdził, że nawet ataki DDoS na BLIK to elementy tej wojny, mające na celu destabilizację i wzbudzenie paniki. Liczby są kosmiczne: 600 tysięcy cyberataków …

Zobacz więcej »Fala Zagrożeń 2025 – Krytyczne Incydenty i Jak się Chronić

Cyberbezpieczeństwo w 2025: Kronika Najważniejszych Zagrożeń Krajobraz zagrożeń w cyberprzestrzeni stale ewoluuje, a rok 2024 przyniósł rekordowy wzrost cyberzagrożeń, głównie w postaci phishingu i oszustw komputerowych (według danych CERT Polska). Cyberprzestępcy atakują na wielu frontach – od krytycznych luk w oprogramowaniu, przez wyrafinowaną inżynierię społeczną, po ataki na kluczową …

Zobacz więcej »Alarm w Cyberświecie: Luka w ChatGPT, Wyciek Danych (EkoTrade, Wadowice) i Pilne Aktualizacje LG!

Alarm w Cyberświecie – Od Zhakowanego ChatGPT po Podatne Telewizory Ostatnie tygodnie przyniosły serię niepokojących doniesień, które rysują obraz dynamicznie ewoluującego krajobrazu zagrożeń cyfrowych. Hakerzy nie tylko nie przestają atakować, ale celują w coraz bardziej zaawansowane systemy i zbierają żniwo w postaci wycieków danych, uderzając w firmy i jednostki samorządu …

Zobacz więcej »Największe ataki hakerskie 2025 – Orange, Burger King, PKO BP i inne głośne wycieki danych

Największe cyberataki i wycieki danych 2025 – co musisz wiedzieć? Świat cyberbezpieczeństwa w 2025 roku przynosi coraz więcej niepokojących doniesień. Hakerzy atakują globalne marki, instytucje finansowe, a nawet rządy. Skutkiem są miliony skradzionych danych, zagrożenie dla klientów i utrata zaufania do wielkich korporacji. Oto najgłośniejsze incydenty: 🔶 Orange zhakowany – …

Zobacz więcej »Kolejna infekcja na Steam! Nie daj się nabrać na takie wiadomości iMessage. Cisco potwierdza wyciek danych użytkowników

Miała być Chemia, a wyszedł wirus. Kolejna infekcja na Steam Chemia, gra survivalowo-craftingowa stworzona przez studio Aether Forge Studios do niedawna dostępna jako early access na Steamie, została zainfekowana infostealerem. Według firmy zajmującej się analizą zagrożeń Prodaft, początkowy incydent miał miejsce 22 lipca, kiedy to grupa hackerska EncryptHub dodała do plików gry złośliwe oprogramowanie HijackLoader… …

Zobacz więcej »Facebook żąda dostępu do naszych telefonów! Miliony słuchawek Bluetooth z luką bezpieczeństwa.

Ktoś chyba upadł na głowę. Facebook żąda dostępu do naszych telefonów Facebook znowu przesuwa granice naszej prywatności, tym razem prosząc użytkowników o dostęp do całej zawartości ich galerii zdjęć. Oczywiście zapewnia, że to dla naszego dobra, ale… Czy Facebook przesadził? Najnowszy pomysł Marka Zuckerberga i Mety to funkcja, która wymaga …

Zobacz więcej »Ataki na popularne routery TP-Link. Nowa wersja trojana bankowego Crocodilus na Androida. Uwaga na ataki na polskie serwery poczty

Ataki na popularne routery TP-Link Cybersecurity and Infrastructure Security Agency (CISA) dodała informację o atakach na routery TP-Link do katalogu znanych, wykorzystywanych podatności (baza KEV). Wszystko za sprawą podatności oznaczonej symbolem CVE-2023-33538, która pozwala na wstrzykiwanie poleceń. Routery TP-Link TL-WR841N oraz TL-WR740N czyli popularne “mydelniczki” zdobyły popularność w Polsce z uwagi na niewygórowaną cenę oraz …

Zobacz więcej »Koniec z „oszustwem na kuriera”? Chiński producent drukarek UV udostępniał malware. Wykryto nową lukę w procesorach Intela

Koniec z „oszustwem na kuriera”? Android 16 dostanie nowe zabezpieczenia Bezpieczeństwo ponad wszystko. Dzięki nowemu systemowi Google użytkownicy smartfonów będą mogli czuć się pewniej. To koniec SMS-owych oszustw? Google informuje, że trwają już wzmożone prace nad systemami operacyjnymi Android oraz Wear OS (dla smartwatchy). Poza nowym wyglądem Androida 16, który poznaliśmy …

Zobacz więcej »Oszustwa związane z e-sportem. Orange potwierdza wyciek w jednym ze swoich oddziałów. Uwaga na e-maile z kancelarii prawnych

Oszustwa związane z e-sportem, przestępcy celują w widzów oglądających transmisje Miłośnicy e-sportu, a konkretnie Counter-Strike 2 na celowniku przestępców – donosi Bitdefender Labs. Obecnie, pod pretekstem transmisji ze znanych wydarzeń e-sportowych jak np. IEM Katowice 2025 czy PGL Cluj-Napoca 2025 dochodzi do oszustw na widzach. Przestępcy wykorzystują konta YouTube, nad którymi …

Zobacz więcej »Fałszywy mObywatel za 20 zł. Menedżery haseł na celowniku cyberprzestępców. Krytyczna podatność w WhatsAppie

Fałszywy mObywatel za 20 zł. Eksperci biją na alarm Nieletni nie muszą już kombinować. Fałszywy dowód cyfrowy można kupić za równowartość paczki papierosów. mObywatel dla wielu Polaków był prawdziwą rewolucją i najlepszym przykładem poprawnie wdrażanej cyfryzacji. Niestety zrównanie cyfrowego dokumentu z fizycznym dowodem otworzyło furtkę do oszustw i nadużyć, a …

Zobacz więcej »Ciekawy sposób na wykradanie kryptowalut. Użytkownicy WordPress celem nowego ataku malware

Ciekawy sposób na wykradanie kryptowalut wykorzystujący poradniki dla programistów z YouTube Autor znaleziska (posługujący się nickiem tim.sh) podzielił się swoimi spostrzeżeniami na temat szeroko zakrojonej kampanii fałszywych tutoriali na platformie YouTube (przykładowo: https[:]//youtu[.]be/Jig3Hb-y3yo). Autor “tutoriala” (dołączamy się do ostrzeżenia, aby pod żadnym pozorem nie postępować zgodnie z krokami przedstawionymi na wideo) nakłania …

Zobacz więcej »Jak sprawdzić, czy telefon nie jest na podsłuchu? Zginął Ci telefon? Oto co musisz OD RAZU zrobić!

Jak sprawdzić, czy telefon nie jest na podsłuchu? Kod na telefon Podejrzewasz, że Twój smartfon jest na podsłuchu? W dzisiejszym poradniku znajdziesz kilka porad dotyczących sprawdzenia, czy ktoś podsłuchuje rozmowy lub przechwytuje wiadomości. Wielu czytelników Benchmarka zastanawia się, jak sprawdzić czy telefon jest na podsłuchu. Co pewien czas dochodzą nas doniesienia …

Zobacz więcej »Uważaj na SMS-y podszywające się pod Biuro Informacji Kredytowej. Ponad milion graczy zagrożonych

Uważaj na SMS-y podszywające się pod Biuro Informacji Kredytowej Jeśli otrzymałaś/eś SMS z informacją, że raport BIK został zamówiony w mBanku, a wniosek o pożyczkę jest na etapie analizy, to miej się na baczności. Sposób działania oszustów jest o tyle złożony, że po chwili dzwoni do nas rzekomy pracownik banku lub …

Zobacz więcej »Atak na klientów PKO BP. Uwaga fałszywa CAPTCHA, czyli nie daj się zainfekować. Kradzież danych z systemów Windows

Atak na klientów PKO BP. Jeden zły ruch i przejmują konto Zespół specjalistów z CERT Orange Polska informuje o nowym oszustwie skierowanym do klientów najpopularniejszego banku w Polsce. Cyberprzestępcy podszywają się pod przedstawicieli PKO BP, wysyłając maile do niczego niespodziewających się użytkowników. W wiadomości zaszyty jest groźny malware Quasar RAT. …

Zobacz więcej »Poważna podatność w popularnych smartfonach Samsunga. Uwaga na fałszywe SMS-y. Mogą dotyczyć banków lub Urzędu Skarbowego

Poważna podatność w popularnych smartfonach Samsunga Sprawa jest poważna, ponieważ mowa o modelach, które nie są już wspierane przez producenta, ale nadal bardzo popularne na rynku. Do sieci trafiły informacje o ważnej podatności wpływającej na poziom bezpieczeństwa, która dotyczy starszych modeli smartfonów Samsunga opartych na autorskich procesorach z rodziny Exynos… Uwaga na fałszywe SMS-y. Mogą …

Zobacz więcej »Uwaga klienci ING, Paribas, Aliora i Santandera. Uwaga na SMS-y od “e-Urząd Skarbowy”

Uwaga klienci ING, Paribas, Aliora i Santandera Otrzymujemy informacje o ataku SMS wymierzonym w klientów banku ING, Alior Banu i BNP Paribas. Podobne ataki były niedawno wycelowane w klientów banku Santander*. Dlatego niezależnie od tego, w którym banku posiadasz rachunek, przeczytaj poniższy artykuł. Oto wiadomość, która jest aktualnie wysyłana przez …

Zobacz więcej »Trojan na Androida zainfekował 11 milionów urządzeń. Cyberbezpieczeństwo w polskim sektorze finansowym

Trojan na Androida zainfekował 11 milionów urządzeń Nowa wersja malware o nazwie Necro trafiła do Sklepu Play. Wirus mógł zainfekować nawet 11 milionów urządzeń z dostępem do usług Google. Badacze do spraw cyberbezpieczeńtwa z firmy Kaspersky poinformowali o nowym, niezwykle popularnym wirusie krążącym wśród urządzeń z Androidem z dostępem do usług Google. Potencjalnie złośliwe oprogramowanie mogło …

Zobacz więcej »Malware na Androida kradnie dane z kart płatniczych. Sprawdź czym jest tailgating. Ktoś zainfekował 1300000 TV boxów

Wyrafinowany malware na Androida kradnie dane z kart płatniczych Pojawiło się nowe złośliwe oprogramowanie atakujące urządzenia z systemem Android. Wykorzystuje zainstalowany w nich układ NFC do kradzieży danych zapisanych na kartach, używanych przez użytkowników do realizowania płatności metodą zbliżeniową. Malware został zidentyfikowany przez firmę ESET, nosi nazwę NGate i kradnie …

Zobacz więcej »Twój smartfon sam wykryje, że został skradziony. Niebezpieczna podatność MS Office na Mac

Złodzieje mają przegwizdane. Twój smartfon sam wykryje, że został skradziony Google testuje nową funkcję Androida, która ma zabezpieczyć użytkowników przed złodziejami. Pomoże w tym – a jakżeby inaczej – sztuczna inteligencja. Antykradzieżowe zabezpieczenia Androida zostały zapowiedziane w maju podczas konferencji Google I/O 2024. Program pilotażowy właśnie ruszył w Brazylii, gdzie – jak wynika ze …

Zobacz więcej »Dziura w TikToku! Zaktualizuj Edge jak najszybciej. Uwaga klienci Alior Banku! PAP zhackowany!

Dziura w TikToku! Wystarczy otworzyć wiadomość na “privie” aby stracić konto. Przejęte zostały profile CNN i Paris Hilton. Poszkodowany jest też profil Sony. Szczegóły podatności, którą do przejęcia kont wykorzystali atakujący nie są znane, ale atak dotyczy osób korzystających z aplikacji mobilnej TikToka. Przejęcie kilku kont w wypowiedzi dla Forbes …

Zobacz więcej » Legiobiznes.pl Kryptowaluty, Bezpieczeństwo IT, E-biznes | LegioBiznes.PL

Legiobiznes.pl Kryptowaluty, Bezpieczeństwo IT, E-biznes | LegioBiznes.PL