Ocena czytelników [Głosów: 0 Ocena: 0]Premier tworzy departament ds. cyberprzestrzeni „Polski rząd kładzie szczególny nacisk na to, aby Polacy czuli się i byli w swoim kraju bezpieczni” – zapewnia premier Beata Szydło. „To jest kwestia gospodarki, bezpieczeństwa, stabilizacji, ale też […] pokoju” – tak o cyberbezpieczeństwie mówiła premier Beata Szydło podczas tegorocznego Cybersec. …

Wynik wyszukiwania dla: coraz więcej ataków

październik, 2017

wrzesień, 2017

-

21 września

Facebook: wyciszamy znajomych i strony, dostęp do Instagrama z mobilnej wersji. Edytor filmów na YouTube wyłączony? Google wyłącza automatyczne filmy

Ocena czytelników [Głosów: 0 Ocena: 0]Facebook testuje funkcję do wyciszania znajomych i stron Facebook nie tylko kopiuje Snapchata, ale także inspiruje się funkcjami dostępnymi na Twitterze. Mark Zuckerberg i spółka testują nowy mechanizm, który pozwoli wyciszać na określony czas wybranych znajomych lub strony na Facebooku. Będzie to można zrobić za …

-

1 września

Uwaga! Ransomware atakuje WordPressy. Ochrona przed ransomware: Kaspersky, Malwarebytes. mBank ostrzega klientów. Instagram, wyciek danych

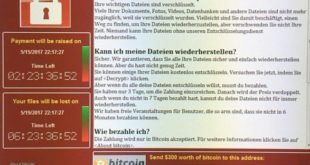

Ocena czytelników [Głosów: 0 Ocena: 0]WordPress coraz częściej atakowany przez oprogramowanie ransomware Złośliwe oprogramowanie typu ransomware służy do przeprowadzania jednego z najperfidniejszych rodzajów ataków. Dane znajdujące się na dysk twardym zostają zaszyfrowane, a zaatakowany użytkownik może otrzymać klucz pozwalający na odszyfrowanie dysku w zamian za przesłanie atakującemu okupu (najczęściej w zapewniającej anonimowość walucie Bitcoin). Do niedawna zagrożeni tego typu atakami byli jedynie …

sierpień, 2017

-

30 sierpnia

CIA szpiegowała partnerów. Malware w informacjach o „Grze o tron”. Smartfon pokaże złodzieja. Ransomware na Androida. uMatrix zainstaluj

Ocena czytelników [Głosów: 0 Ocena: 0]Według WikiLeaks, CIA szpiegowała własnych partnerów Dzięki oprogramowaniu ExpressLane amerykańska Centralna Agencja Wywiadowcza miała dostęp do danych biometrycznych, gromadzonych przez jej partnerów. Nie wszystkie dane były przekazywane dobrowolnie. Tak to już jest, że agencje wywiadowcze działają zwykle ponad prawem. CIA nie jest oczywiście wyjątkiem. Amerykańska …

-

25 sierpnia

Instagram: niech firmy uczą się od nastolatków, nowe odpowiedzi na wiadomości, zablokowane hashtagi. Facebook: traci użytkowników, zdjęcie 360

Ocena czytelników [Głosów: 0 Ocena: 0]Czego marki powinny nauczyć się na Instagramie od nastolatków? Instagram – platforma niegdyś dla hipsterów, szybko została zdominowana przez nastolatków. Dla niektórych jest to kolejne miejsce do publikowania „słit foci” w lustrze, dla innych to internetowy pamiętnik, a dla jeszcze innych – miejsce, w którym w jakiś sposób mogą wyrazić swoją artystyczną cząstkę …

-

22 sierpnia

Hakowanie kamery CCTV. Błędny link przyczyną włamania do bazy Fundacji Itaka. Chrome, uważaj na dodatki! Stojak na ulotki przy bankomacie?

Ocena czytelników [Głosów: 0 Ocena: 0]Jak przejąc kamerę CCTV? Tym razem wzięliśmy na warsztat kamerę Ganz Security – model ZN-M2F (cena to około 2500 zł). Udało nam się tam uzyskać uprawnienia root bez uwierzytelnienia. Ganz Security? To znana na Zachodzie firma… Czytaj więcej na: https://sekurak.pl Od błędnego linku, do przejęcia kontroli nad bazą …

-

16 sierpnia

Facebook wiadomości z linkiem, uwaga oszustwo! Power Point, phishing i malware. Backdoor w IT na całym świecie. Zadbaj o komputer. Usługa cyberprzestępstwo

Ocena czytelników [Głosów: 0 Ocena: 0]Uważaj na wiadomości z linkiem na Facebooku! To próba oszustwa Jeżeli otrzymałeś wiadomość z linkiem sugerującym, że znajduje się pod nim Twoje zdjęcie nie otwieraj jej! To nowa próba oszustwa na Facebooku, która może sporo Cię kosztować. Użytkownicy Facebooka wielokrotnie borykali się z różnymi wirusami …

-

10 sierpnia

Cyberataki kryte przez pracowników. Znane ransomware. Bezpłatna książka testy bezpieczeństwa IT. Yanosik wpadka. Podatna drukarka. Cyberataki

Ocena czytelników [Głosów: 0 Ocena: 0]Pracownicy zatajają ataki cyberprzestępców. To bardzo ryzykowne dla firm W 40% firm na całym świecie pracownicy zatajają incydenty naruszenia bezpieczeństwa IT. Zważywszy na to, że każdego roku 46% incydentów naruszenia bezpieczeństwa IT jest powodowanych przez pracowników, niezbędne są działania na wielu poziomach, nie tylko działów …

lipiec, 2017

-

25 lipca

Milionowy zysk oparty o zakup kryptowaluty Ethereum. Ethereum znowu atakują! Dubaj wykorzysta technologię Blockchain do wszystkich transakcji

Ocena czytelników [Głosów: 0 Ocena: 0]Milion dolarów instruktora fitness Jordan Travers, instruktor fitness pochodzący z Australii, pochwalil się ostatnio swoim zyskiem opartym na posiadaniu Ethereum Ostatnio coraz częściej słyszy się o milionerach, którzy swoje pieniądze zarobili właśnie na kryptowalutach. Wcześniej opisywaliśmy przykład inwestora Ethereum, którego portfel wart był blisko 283 …

-

21 lipca

Sektor energetyczny atakują hakerzy! Uwaga! Klienci Kantoru Alior Bank. Jak chronić komputer? Jak zabezpieczyć strony oparte WordPress’a?

Ocena czytelników [Głosów: 0 Ocena: 0]Rosyjscy hakerzy (znów) atakują firmy sektora energetycznego Rosyjscy hakerzy uderzyli w amerykańskie obiekty jądrowe. Takich rewelacji dostarcza New York Times wydany w dniu kiedy Donald Trump spotkał się z Vladimirem Putinem. Te informacje potwierdzili specjaliści, którzy odpowiadali na ataki. Grupa rosyjskich hakerów (Energetic Bear, znani również jako Dragonfly) …

-

17 lipca

Wsparcie bezpłatnym SMS-em, przekręt na Facebooku! Ransomware, jak działa? Google, zmiany w dwuetapowej weryfikacji. Firefox bardziej bezpieczny

Ocena czytelników [Głosów: 0 Ocena: 0]Znajomy z Facebooka prosi o wsparcie “bezpłatnym” SMS-em – przekręt! “Hej! Zagłosujesz na mnie w konkursie fotograficznym?”. Takie i podobne prośby lepiej ignorować, jeśli wsparcie ma polegać na wysłaniu SMS-a pod numer 74***. Mateusz doniósł nam, że dostał na Facebooku wiadomości takie jak poniżej. Jego …

-

14 lipca

Załóż konto w aplikacji Energa! Fałszywe faktury z PKO Leasing. Błędy bezpieczeństwa jakie popełniamy. Nowe bankowe konie trojańskie. Jak przejąć kontrolę nad kontami kryptowalut?

Ocena czytelników [Głosów: 0 Ocena: 0]Załóż konto w aplikacji Energa zanim ktoś zrobi to za Ciebie i podejrzy Twoje dane Maciej zwrócił nam uwagę na aplikację “Mój licznik” od Energa. Pozwala on na podgląd zużycia prądu, z czego da się wywnioskować np. momenty nieobecności w mieszkaniu (domu). Co więcej, choć …

-

11 lipca

Cyber Security: UWAGA na protokół SMB1, ataki SQL Injection, dziwne znaki na stronie ING, chmura i spear phishing, fakturowy spam, malware Linux i macOS

Ocena czytelników [Głosów: 0 Ocena: 0]Niebezpieczny protokół SMB1 Okazuje się, że w ostatnich globalnych atakach na serwery obsługujące rozsiane po całym świecie systemy IT, hakerzy wykorzystywali również dziurę znajdującą się w oprogramowaniu, które Microsoft opracował jeszcze w zeszłym wieku. Nie byłoby w tym nic dziwnego gdyby nie fakt, że narzędzie …

-

7 lipca

Przegląd Cyber Security: ataki na polską bankowość, NotPetya, PUE ZUS listy o stanie kont, pracownicy CIA hakerami, nie loguj się do mBanku przez Google

Ocena czytelników [Głosów: 0 Ocena: 0]Trzy przykłady prawdziwych ataków na polską bankowość elektroniczną oczami ofiary Nie ma tygodnia, byśmy nie natknęli się na atak na polskich klientów bankowości elektronicznej. Niestety większość z nich jest słabo przez ofiary udokumentowana. Na szczęście trochę zrzutów ekranu udało się nam z różnych źródeł uzbierać. …

czerwiec, 2017

-

30 czerwca

Atak ransomware miał na celu zniszcyć dane, prosta szczepionka na Petyę. Nowy Defender będzie lepszy i skuteczniejszy?

Ocena czytelników [Głosów: 0 Ocena: 0]Celem przestępców w ataku ransomware było zniszczenie danych, nie zarobek Wraz z postępem analiz najnowszego ransomware którego atak obserwowaliśmy we wtorek coraz wyraźniej widać, że celem atakujących była destrukcja a ofiary nigdy nie miały szansy odzyskać swoich danych. Przypomnijmy skrót wtorkowych wydarzeń (wszystkie godziny czasu …

-

28 czerwca

Jak bezpiecznie korzystać z komputera i internetu? Globalny atak ransowmare Petya, polskim firmomo też się oberwało! Petya jak się zabezpieczyć?

Ocena czytelników [Głosów: 0 Ocena: 0]Zasady bezpiecznego korzystania z Internetu i komputera W internecie czai się rzesza cyberprzestępców, którzy tylko czekają na możliwość zaatakowania internauty. Nie bądź bierny i poznaj zasady bezpiecznego korzystania z internetu. AKTUALIZACJA Opisane wcześniej zasady są bardzo przydatne. Zabrakło wśród nich jednak jednego szalenie istotnego elementu. …

-

24 czerwca

Dane klientów serwisu gwarancyjnego dla każdego. Lekkomyślny pracownik zagrożeniem dla firmy! Jak się bronić przed zagrożeniami z sieci? Google i Facebook czy są zagrożeniem?

Ocena czytelników [Głosów: 0 Ocena: 0]Dane klientów serwisu gwarancyjnego zabezpieczono hasłem, które każdy klient mógł otrzymać Czasem sprzęt się psuje. Wtedy trzeba go dostarczyć do serwisu. Niektóre z firm obsługujących naprawy umożliwiają zamawianie kuriera przez swoje systemy. W firmie Bis Serwis zamawianie kuriera odbywało się poprzez zalogowanie na stronę GLS …

-

22 czerwca

Zagrożenie cybernetyczne dla firm. Polskie strony WWW zarażały odwiedzających! Wyciek listy nagrań rozmów z bankami, Play w opałach. Roboty przemysłowe zagrożone

Ocena czytelników [Głosów: 0 Ocena: 0]Cyberataki: prawdziwe zagrożenie dla firm Badanie przeprowadzone niedawno przez firmę Barracuda Networks pokazało, że poczta elektroniczna pozostaje podstawowym wektorem infekcji szkodliwym oprogramowaniem. Okazuje się, że spośród tych organizacji, które potrafiły zidentyfikować źródło ataku ransomware’owego, aż 76 proc. zostało zaatakowanych przez pocztę e-mail. Badanie Barracuda Networks …

-

15 czerwca

Britney Spears, a złośliwe oprogramowanie? Android woła o antywirusa. Dowód osobisty + Allegro = przejęciu konta! Wyciek 11 000 CV studentów z Uniwersytetu Wrocławskiego

Ocena czytelników [Głosów: 0 Ocena: 0]Britney Spears pomogła w komunikacji złośliwego oprogramowania. Zgadnij jak? Jesteś właścicielem botnetu, którego komputery rozsiane są po całym świecie. Problem jaki masz, to sposób wydawania poleceń swoim ofiarom. Dowodzenie przez własne domeny czy serwery jest problematyczne, bo te mogą zostać przejęte i wyłączone. Na świetne …

-

7 czerwca

Żółte kropki z drukarki na tropie wycieku danych. DDoS i botnet, sposoby zabezpieczeń. Google, ile o nas wie? Wielka Brytania kontrola Internetu

Ocena czytelników [Głosów: 0 Ocena: 0]Jak żółte kropki z drukarki pomogły złapać autorkę wycieku z NSA Wczoraj portal śledczy The Intercept opublikował tajny dokument opisujący rosyjskie próby hakowania firm związanych z amerykańskimi wyborami. Godzinę później ogłoszono zatrzymanie autorki wycieku. Jak ją złapano? Wczoraj wieczorem naszego czasu magazyn The Intercept, znany przede …

maj, 2017

-

15 maja

Bądź zawsze przygotowany na utratę danych. W Polsce, czas na wojska cybernetyczne. WannaCrypt w pełnej „okazałości”

Ocena czytelników [Głosów: 0 Ocena: 0]Nigdy nie mów, że utrata danych nie może ci się zdarzyć Policja z niewielkiego miasteczka Cockrell Hill w stanie Teksas na skutek ataku ransomware straciła materiały dowodowe z ostatnich ośmiu lat. Dane nie zostały odzyskane. Historia ta nie miałaby prawa się wydarzyć, gdyby amerykańscy stróżowie …

luty, 2017

-

5 lutego

Nowy ransomware o nazwie Satan!

Ocena czytelników [Głosów: 0 Ocena: 0]Wykryty kilka dni temu ransomware o nazwie Satan nie jest ani innowacyjny, ani też specjalnie oryginalny. Jest za to diabelnie prosty w użyciu, bo po raz pierwszy w modelu RaaS (ransomware-as-a-service) zagrożeniu towarzyszy szczegółowa instrukcja siania zniszczenia dla początkujących. Według firmy ANZENA próg wejścia w …

Legiobiznes.pl Marketing*Social Media*Bezpieczeństwo IT*E-biznes*Zarabiane Online

Legiobiznes.pl Marketing*Social Media*Bezpieczeństwo IT*E-biznes*Zarabiane Online